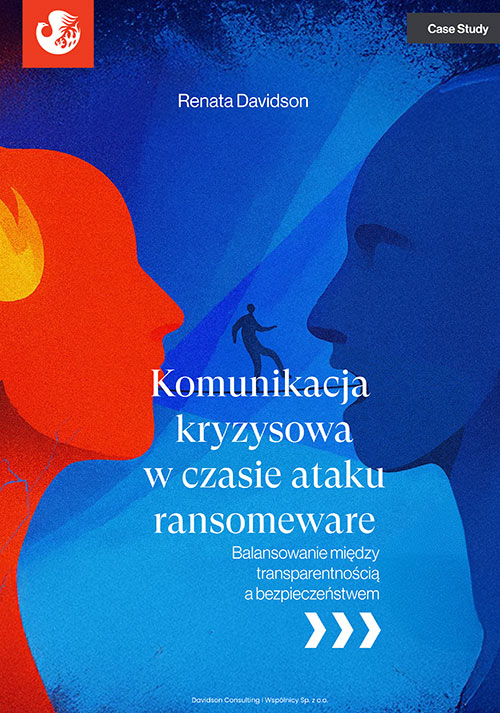

Niestety, wiele firm przekonuje się o tym w najtrudniejszy możliwy sposób. Przykład ataku ransomware na EuroCert, dostawcę usług zaufania, to studium przypadku, które powinno stać się obowiązkową lekturą dla każdego menedżera.

Anatomia Kryzysu: Chronologia Wydarzeń

12 stycznia 2025 roku. W środku nocy systemy EuroCert padają ofiarą ataku ransomware. To początek kryzysu, który wstrząśnie nie tylko firmą, ale i zaufaniem do części rynku cyfrowego.

Jednak to nie od EuroCert świat dowiaduje się o ataku. Pierwszą informację publicznie ujawnia grupa hakerska, która publikuje wykradzione dane. W tym momencie EuroCert traci najcenniejszy zasób w zarządzaniu kryzysem – kontrolę nad narracją.

Przez trzy kolejne dni firma milczy. W świecie, gdzie informacja rozchodzi się w sekundach, a dezinformacja sieje spustoszenie, 72 godziny to wieczność. Klienci, partnerzy i media pozostają bez oficjalnego komunikatu, zdani na informacje pochodzące bezpośrednio od przestępców.

15 stycznia 2025 roku. EuroCert w końcu przerywa milczenie. Publikuje oficjalne oświadczenie, ale robi to w najbardziej ograniczony sposób: wyłącznie na swojej stronie internetowej. Aktywne profile firmy w mediach społecznościowych, gdzie toczyła się już dyskusja, zostają zignorowane. To sygnał, że firma wybrała strategię reaktywną, a nie proaktywne zarządzanie sytuacją.

Kluczowe Błędy w Komunikacji EuroCert

Analizując pierwsze, kluczowe godziny kryzysu, możemy wskazać fundamentalne błędy, które pogłębiły jego skutki:

- Oddanie narracji w ręce przestępców: Trzydniowa zwłoka sprawiła, że to hakerzy kontrolowali przepływ informacji. Firma, zamiast przewodzić komunikacji, została zmuszona do reagowania na dyktowane przez nich warunki.

- Defensywny i niepełny komunikat: Gdy EuroCert w końcu się odezwał, jego komunikat skupiał się głównie na bezpieczeństwie certyfikatów kwalifikowanych. Była to próba obrony podstawowej działalności, jednak całkowicie pominięto najpoważniejsze zagrożenie dla poszkodowanych. W komunikacji zabrakło informacji o wycieku danych biometrycznych (skanów dowodów osobistych) oraz o ryzyku tworzenia deepfake'ów czy fałszywych dokumentów tożsamości.

- Niewystarczające wsparcie dla ofiar: Firma udostępniła tylko jeden kanał kontaktowy – standardowy adres e-mail Inspektora Ochrony Danych. W sytuacji, gdy setki zaniepokojonych klientów potrzebowały natychmiastowej pomocy i informacji, było to rozwiązanie dramatycznie nieadekwatne do skali problemu. Zabrakło dedykowanej infolinii i proaktywnego wsparcia.

- Zignorowanie kluczowych kanałów dialogu: Ograniczenie komunikacji do własnej strony internetowej było równoznaczne z oddaniem pola do spekulacji w mediach społecznościowych. Firma straciła szansę na bezpośredni dialog i uspokojenie nastrojów tam, gdzie kryzys żył własnym życiem.

Konsekwencje: Więcej niż Strata Danych

Skutki tych działań wykraczają daleko poza sam incydent. Dla firmy będącej „dostawcą usług zaufania”, której działalność opiera się na danych o krytycznym znaczeniu, taka postawa to cios w sam fundament biznesu. Kryzys w EuroCert stał się sygnałem ostrzegawczym dla całej branży – pokazał, że nawet jeśli technicznie zmieścisz się w ramach prawnych (np. 72-godzinny termin RODO), możesz przegrać wszystko na polu komunikacji i zaufania.

Ściągnij pełne opracowanie i poznaj przykład dobrej praktyki

Przypadek EuroCert to potężna lekcja tego, jakich błędów unikać. Ale jak w takim razie wygląda modelowe podejście do komunikacji w czasie cyberataku? Jak zachować transparentność, nie narażając prowadzonego śledztwa? Jak skutecznie uspokoić klientów i utrzymać kontrolę nad sytuacją?

Odpowiedzi na te pytania znajdziesz w naszym pełnym, bezpłatnym raporcie "Komunikacja kryzysowa w czasie ataku ransomware". Analizujemy w nim nie tylko błędy EuroCert, ale również przedstawiamy modelowe studium przypadku Center for Internet Security (CIS), które pokazuje, jak przekuć kryzys w demonstrację siły i odpowiedzialności.

.svg)